Evil-ArduiCO

INTRODUCION

El presente proyecto permite activar una rubber ducky de manera remota Evil-ArduiCO 1.0 lo realiza utilizando un sitio web como panel principal y la versión 2.0 lo realiza mediante una apk.

La dos versiones son acompañadas de un modulo wifi y bluetooth para su respectiva comunicación y control de la misma.

DEFINICIÓN

Evil-ArduiCO 1.0 Es un dispositivo que permite vulnerar Sistemas Operativos Windows y Linux con solo conectarlo a la maquina. Este genera una URL la cual va ser el panel para atacar el PC.

WIFI ESP8266 es utilizado junto al arduino como servidor para realizar una petición por HTTP de la maquina atacante o un móvil que se encuentre cera.

Lo primero que se debe de hacer antes de realizar dicho ataque es verificar la URL para el panel principal.

Nota: La SSID (NOMBRE DE LA RED WIFI) y el password el importante en ese tipo de ataque por ello puedes hacer tu propio AP con tu maquina atacante u otro dispositivo como por ejemplo el teléfono.

¿Como funciona?

Esta herramienta de vulneracion consiste el una Rubber Ducky controlada a distancia por un modulo WiFi (ESP8266) conectada a un micro controlador (Arduino) que funciona como interfaz humana (HID) o mas fácil como un teclado, esta ejecuta comando en la maquina victima, utilizando powershell para Windows o la shell de Linux ordenando al sistema operativo (victima) realizar un proceso o en su defecto descargar una carga maliciosa (payload) para poder ejecutar ordenes de manera remota (maquina comprometida).

ESQUEMA

Figura1. Esquema de Evil-ArduiCO

Mostrar URL

Figura 2. Generando la URL en el modo monitor del arduino para el panel principal.

Panel principal de ataque

Figura 3. Panel principal de ataque a sistema operativo windows y linux.

Requerimientos

Para poder utilizar esta herramienta solo basta con conectar algún puerto usb de la maquina la cual se va comprometer pero antes se debe hacer ingeniera social con la victima para conocer el tipo de sistema que utiliza y sus conocimientos de tecnología y seguridad de la información.

Consecuencias

Al conectar Evil-ArduiCO puede sufrir:

1. Acceso total del computador, carpetas de archivos y red.

2. Ataque al hardware del pc como desbordamiento o corto de memoria RAM y disco duro.

3. Obtención de informacion personal de la computadora.

4. Daño total del PC por ataque de Bomba logica.

5. Daños general del sistema operativo como tal.

Ventajas:

· Realiza un ataque único y veloz con solo acceder a las opciones del panel principal.

· Permite al hacker detectar cuando es conectado el dispositivo por medio de un Servicio HTTP en su navegador.

· Permite generar ataque a distancia.

Desventajas:

· La cobertura depende de tu antena que provee el servicio de WIFI.

· Algunos tipos de payload son detectados por ciertos antivirus.

Link: https://github.com/aureliohacking/Evil-ArduiCO

Materiales para construir

Hardware

· Arduino MICRO (Leonardo).

· Módulo wifi ESP8266

· Regulador de 3.2v

· Cables, protoboard

Software

· Entorno IDE arduino versión 1.65 en adelante

· OS Kali Linux (Metasploit en escucha o otra herramienta)

VÍDEO TUTORIAL

·

Evil-ArduiCO 2.0

Evil-ArduiCO 2.0

Es un dispositivo que permite vulnerar Sistemas Operativos Windows y Linux con solo conectarlo a la maquina. Este es controlado por medio de una aplicación en android (APK). Hc-05 es utilizado como un puente de comunicación entre el arduino y el smartphone quien enviara un dato de manera remota hacia el controlador.

Bluetooth es una especificación industrial para Redes Inalámbricas de Área Personal (WPAN) que posibilita la transmisión de voz y datos entre diferentes dispositivos mediante un enlace por radiofrecuencia en la banda ISM de los 2.4 GHz. Los principales objetivos que se pretenden conseguir con esta norma son:

- Facilitar las comunicaciones entre equipos móviles.

- Eliminar los cables y conectores entre estos.

- Ofrecer la posibilidad de crear pequeñas redes inalámbricas y facilitar la sincronización de datos entre equipos personales.

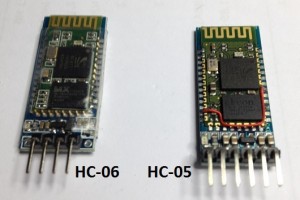

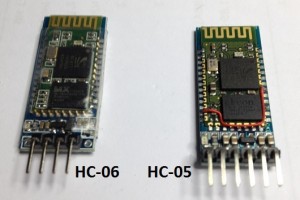

Figura 4. Modulo HC-05.

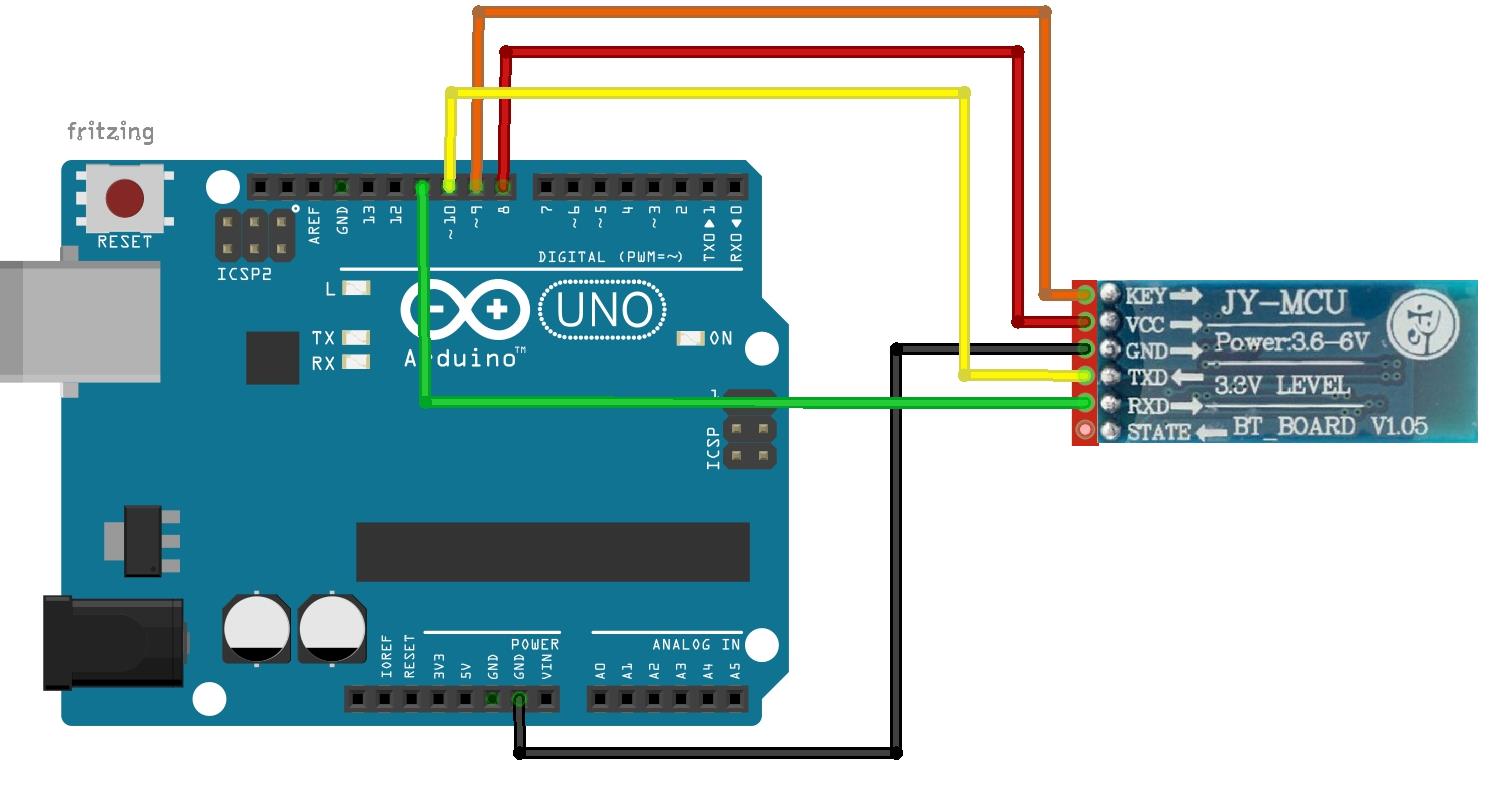

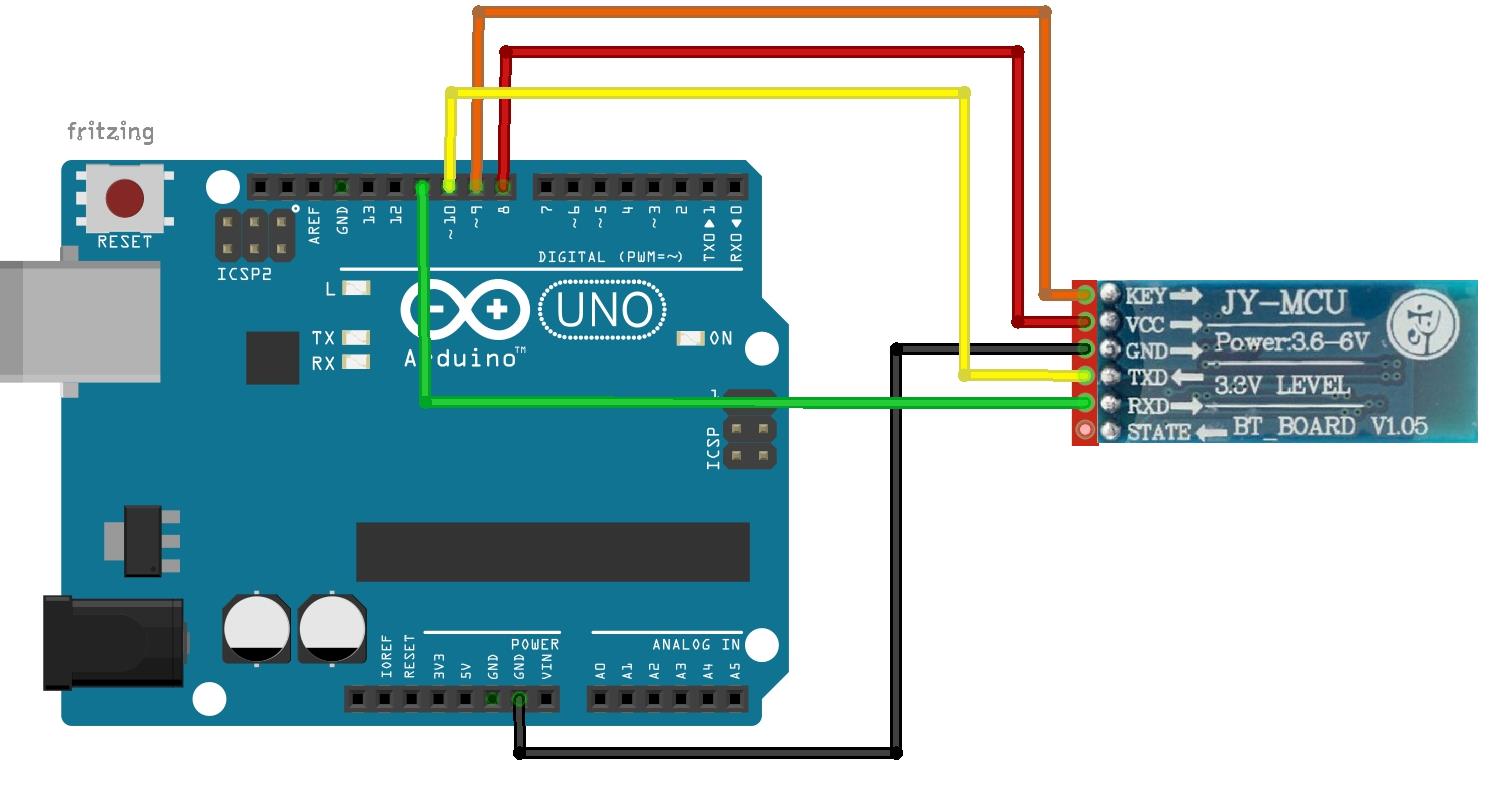

Figura 5. Como conectarlo al controlador(Arduino).

· ¿Como funciona?

Esta herramienta de vulneracion consiste el una Rubber Ducky controlada a distancia por un modulo HC-05 conectada a un micro controlador (Arduino) que funciona como interfaz humana (HID) o mas fácil como un teclado, esta ejecuta comando en la maquina victima, utilizando powershell para Windows o la shell de Linux ordenando al sistema operativo (victima) realizar un proceso o en su defecto descargar una carga maliciosa (payload) para poder ejecutar ordenes de manera remota (maquina comprometida).

ESQUEMA

ESQUEMA

Figura 6. Esquema

·

Requerimientos

Para poder utilizar esta herramienta solo basta con conectar algún puerto usb de la maquina la cual se va comprometer pero antes se debe hacer ingeniera social con la victima para conocer el tipo de sistema que utiliza y sus conocimientos de tecnología y seguridad de la información.

Código:

APK

Figura 7. Aplicación que envía el dato para el ataque.

Materiales para construir

Hardware

· Arduino MICRO (Leonardo).

· Módulo hc-05.

· Cables, protoboard.

Software

· Entorno IDE arduino versión 1.65 en adelante.

· OS Kali Linux (Metasploit en escucha o otra herramienta).

0 comentarios: